“Su seguridad es nuestro compromiso”

Retos (CTF) – Cyber.Co 2020 – Comando Conjunto Cibernético – Parte 6

29 julio 2020

RETO # 25 – Mira lo que trajo el gato

Descripción del Reto: Este reto es bastante simple, tienes una sopa de letras con múltiples nombres, de escritores, filósofos, programadores y otros personajes de la cultura popular, pero el nombre de uno de estos es la respuesta, ¿Y cómo saber cual es la respuesta?… Bueno el gato tiene la respuesta.

Nivel de dificultad: Fácil

Puntos asignados: 50

Formato de bandera: QMISSION{flag}

Archivo adjunto del reto:

Solucionario:

Efectivamente como se no explica en la descripción del reto existen diversos nombres dentro del archivo sopa de letras

Efectivamente existen múltiples personajes dentro de la sopa de letras, pero ¿Cuál es la respuesta correcta?… según la descripción del reto se explica que la respuesta está en el gato, entonces ¿Cuál es el gato? Bueno mediante técnicas muy básicas de esteganografía se puede ver que tiene una imagen embebida dentro.

Efectivamente dentro del archivo se encuentra oculta la imagen de un gato.

Entonces se procede a buscar datos dentro de la imagen, para ello se utiliza una herramienta online: https://29a.ch/photo-forensics/#pca la cual se pueden extraer metadatos y pasar la imagen por diversos filtros para buscar detalles imperceptibles al ojo humano.

Cuando se le pasa un filtro a los colores de la imagen es posible ver un texto en el costado derecho de la imagen.

Y en ella se puede ver que dice repetidas veces linustorvalds, el cual es uno de los nombres que aparece justo en la misma posición de la sopa de letras, y con ello se pone la flag en el formato que piden:

Flag: QMISSION{ LINUSTORVALDS }

RETO # 26 – Un fantasma

Descripción del Reto: Suena raro, pero tienes que escuchar, durante una noche paranormal y de esoterismo, nuestro ordenador empezó a generar un archivo desconocido, sabemos que un ente contactó con nosotros, pero no sabemos que nos dijo, pero estamos seguros que tu puedes ayudarnos.

Nivel de dificultad: Fácil

Puntos asignados: 50

Formato de bandera: QMISSION{flag}

Archivo adjunto del reto:

Solucionario:

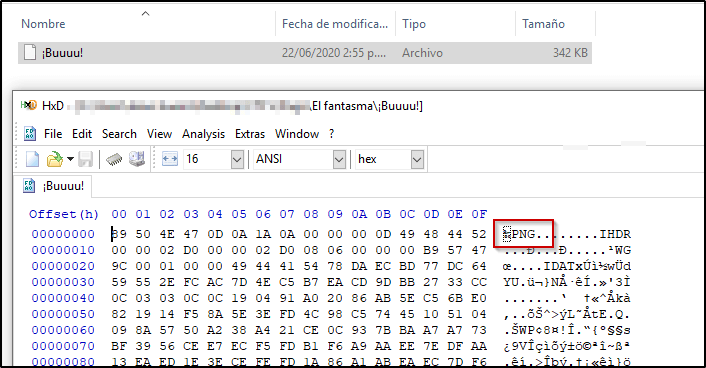

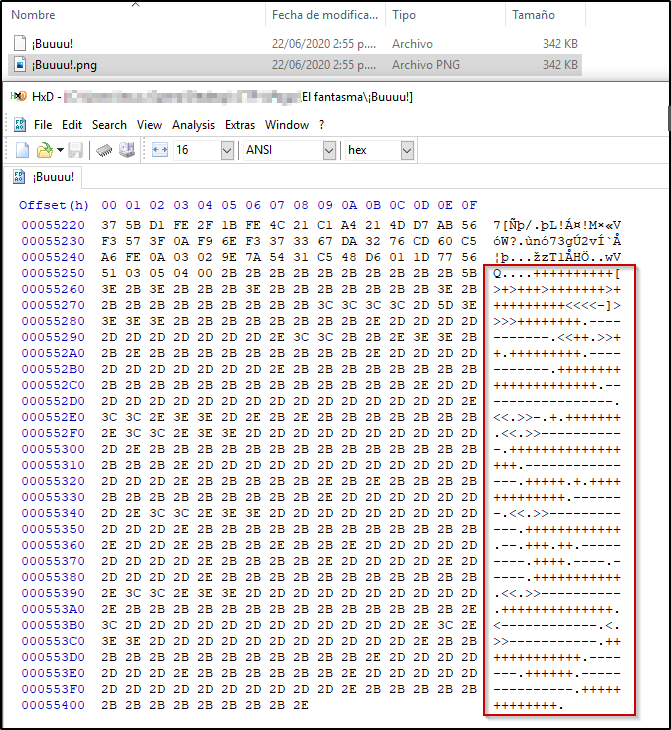

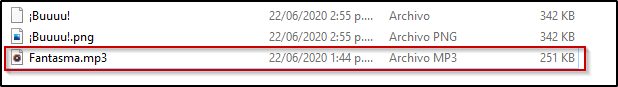

En la descripción del reto se nos explica que hay un archivo desconocido, lo primero que se debe hacer es identificar el tipo de archivo, para ello se recomienda la herramienta HxD.

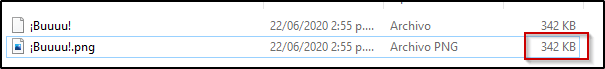

Ya una vez identificado cambiamos la extensión del archivo a la que corresponde, png en este caso.

Algo que es bastante curioso es el peso de la imagen, ya que es demasiado para ser una simple imagen.

Por ello se puede asumir que contiene algo embebido, dentro de esta imagen.

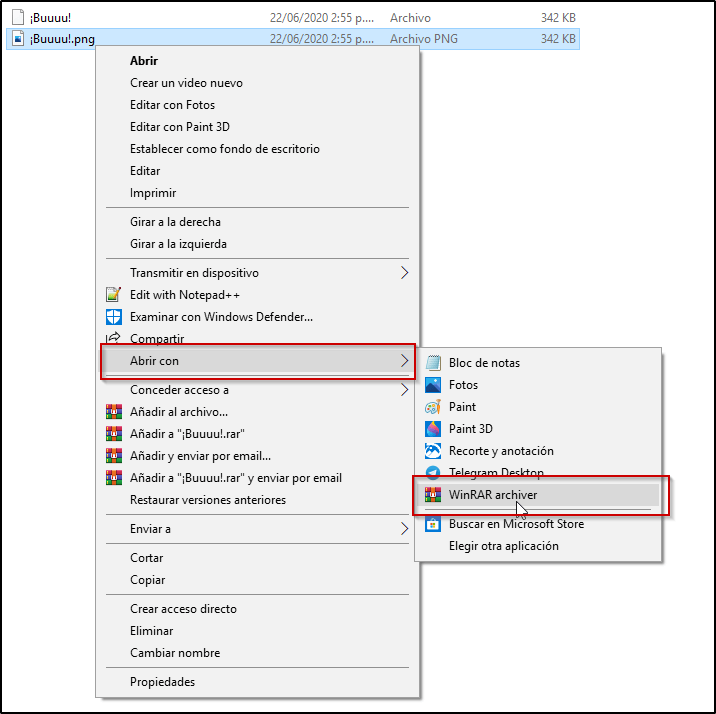

Por ello se abre con Winrar, uno de los métodos de esteganografía más simples que existe.

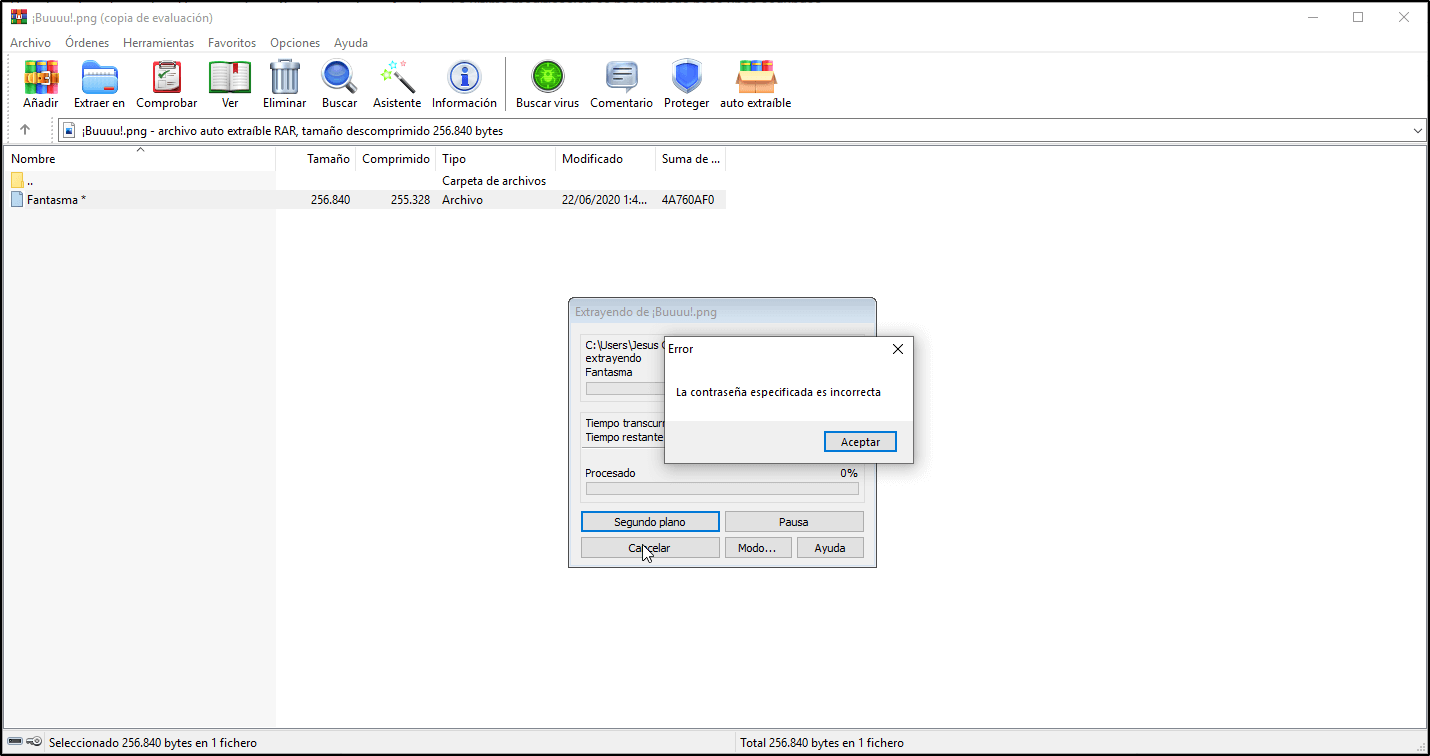

Efectivamente existe otro archivo dentro de la imagen, pero se requiere una contraseña para acceder a este archivo, pero en ningún momento se nos da esta contraseña, lo más natural es creer que el mensaje que sale del fantasma en la imagen es la clave es decir “¡BUUUUUUU!”

Pero no es la clave así que es necesario analizar con más detalle el archivo que se nos ha dado.

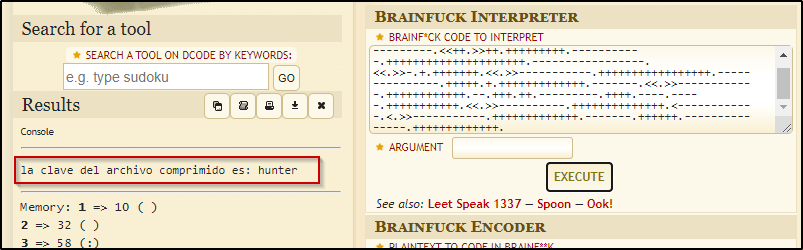

Efectivamente viendo el hexadecimal de la imagen se pueden ver unos caracteres que no corresponden al código de la imagen, estos códigos corresponden a un lenguaje esotérico conocido como brainfuck y es uno de los más conocidos, por ello en la descripción del reto se nos da una pista cuando nos dicen que fue una noche paranormal y esotérica, haciendo referencia a estos lenguajes.

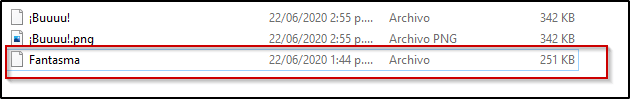

Con la clave del archivo se extrae el contenido del archivo el cual también contiene un archivo en formato desconocido.

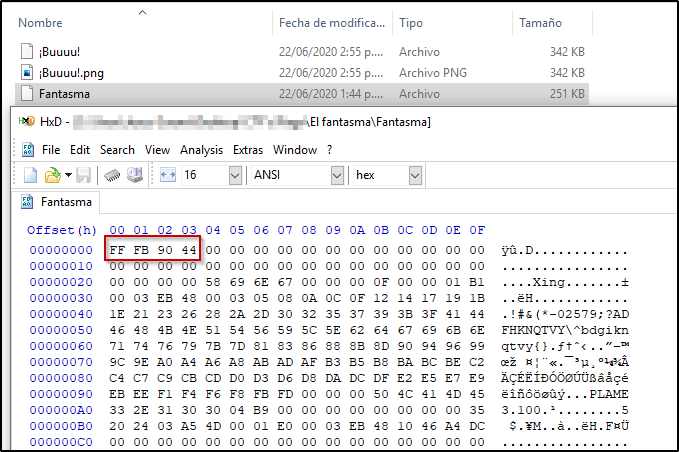

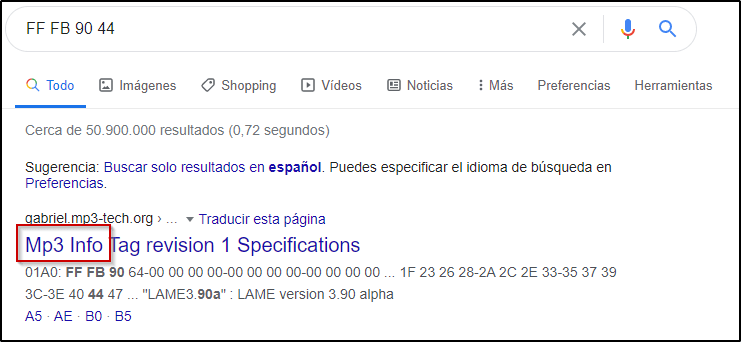

Esta vez el formato no es tan obvio como el anterior archivo así que es necesario detallar las cabeceras que están en hexadecimal.

Ya que no se está familiarizado con estas cabeceras se busca información en internet.

Donde se indica que estas son formato mp3, en pocas palabras es un archivo que podemos reproducir, y hay una referencia a esto en la descripción del reto cuando se nos explica “Suena raro, pero escucha”.

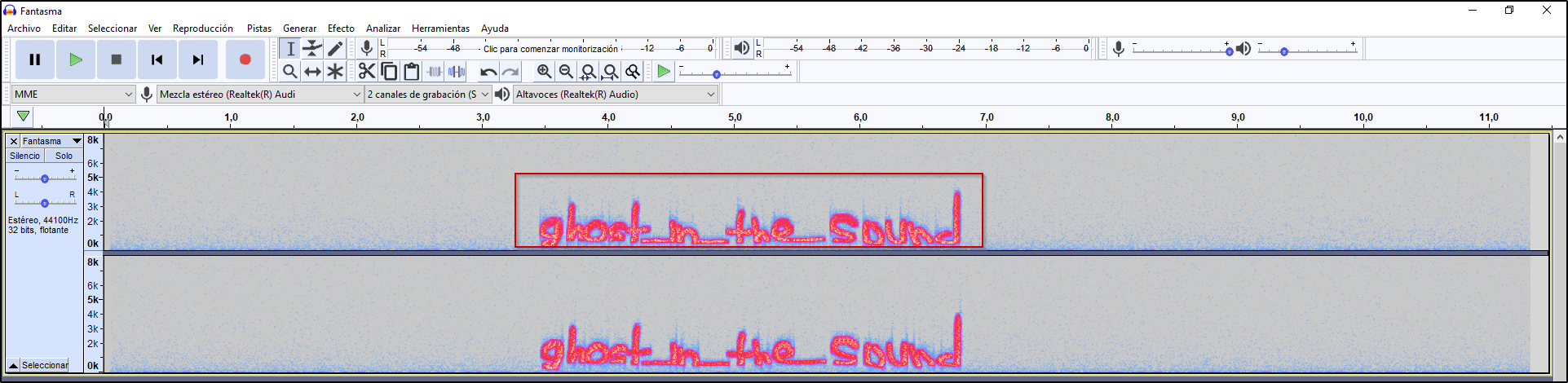

Curiosamente cuando se reproduce el audio es ininteligible y no logramos sacar nada útil, pero es posible analizar el espectro del audio, mediante audacity para ver si se logra encontrar algo.

Efectivamente dentro del audio en su espectro es posible ver el mensaje dentro del audio el cual es ghost_in_the_sound y este se acomoda al formato de la flag:

Flag: QMISSION{ghost_in_the_sound}

RETO # 27 – Coordenadas

Descripción del Reto: Durante la época de la guerra fría se interceptó una comunicación de uno de los bandos, creemos que son coordenadas numéricas y tu misión es conseguirnos los números, esta interceptación está almacenada en un archivo comprimido, desgraciadamente la guerra fría fue hace mucho y durante este tiempo el archivo se ha dañado.

Nivel de dificultad: Fácil

Puntos asignados: 50

Formato de bandera: QMISSION {#-#-#-#-#-#-#-#-#-#}

Archivo adjunto del reto:

Solucionario:

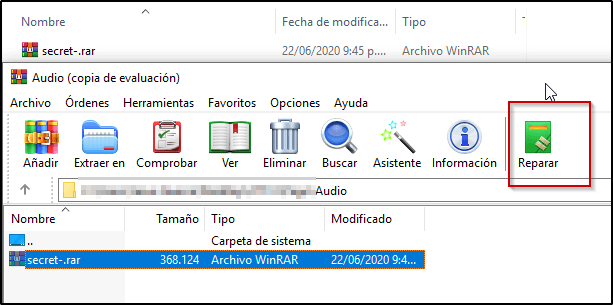

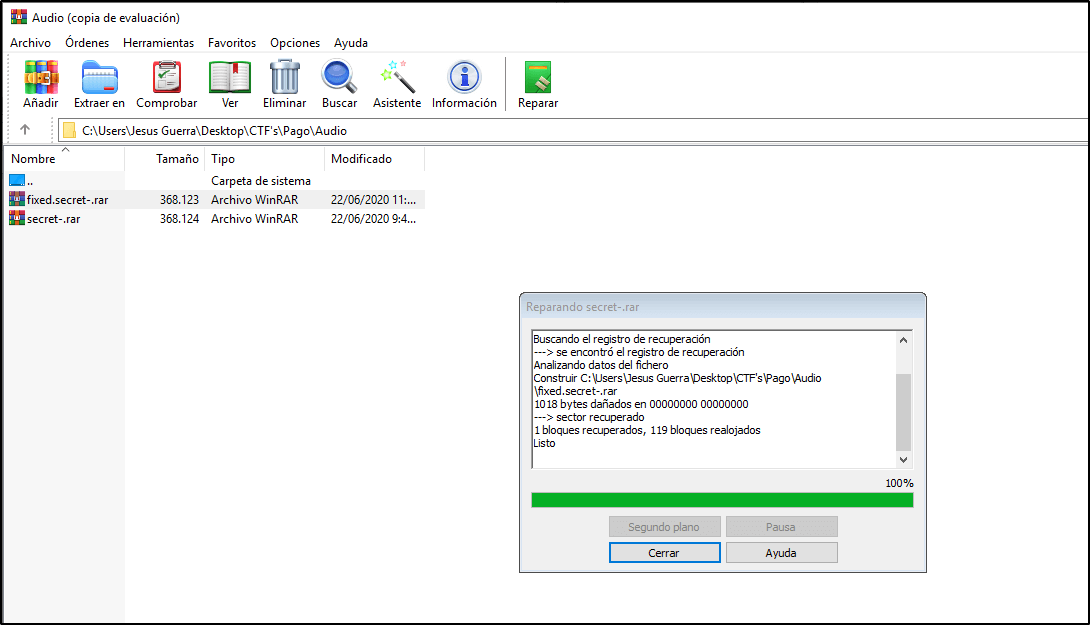

En el reto se da un archivo .rar dañado el cual hay que reparar y para ello se utiliza el programa winrar que ya trae la reparación

de forma muy sencilla.

Se repara y se crea un nuevo archivo el cual también está comprimido pero sin ningún error.

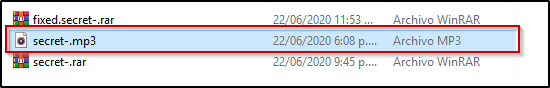

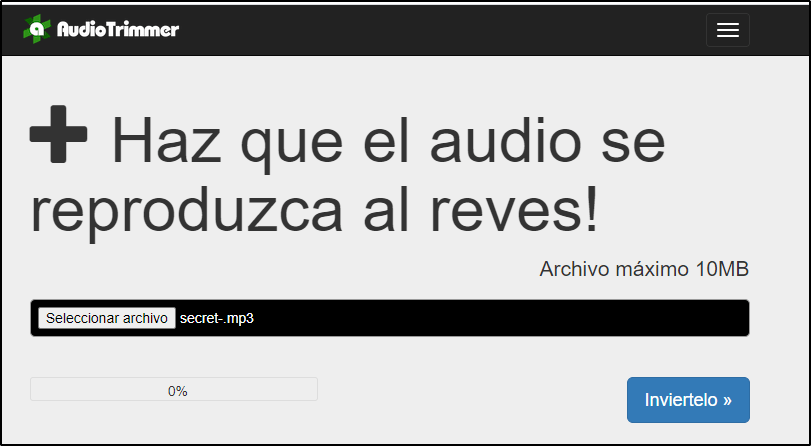

Dentro del archivo hay un audio el cual es ininteligible.

que es de la guerra fría posiblemente el audio está en inglés o ruso pero en ninguno de los dos idiomas se entiende por lo tanto el

audio está siendo alterado de alguna forma, lo más probable es que simplemente esté al revés ya que la voz se escucha muy clara pero el mensaje es confuso.

En cuanto se reproduce el audio ya una vez invertido se puede escuchar de forma clara “odin” que es uno en ruso, así que ya sabemos

en qué idioma está el audio basta con escuchar el audio y buscar cómo se pronuncian los número en ruso, de esta forma es posible sacar de forma limpia la secuencia de números: 1-6-2-9-0-3-9-3-7-2

Flag: QMISSION { 1-6-2-9-0-3-9-3-7-2 }

RETO # 28 – Connect

Descripción del Reto: Hemos capturando un programa que utiliza la organización de ciber delincuentes el lado oscuro para comunicarse entre ellos, pero no hemos podido loguearnos en sistema, sospechamos que intentan generar un ataque en la ciudad. tu misión es descubrir cómo loguearte al sistema y descubrir la ubicación.

Nivel de dificultad: Fácil

Puntos asignados: 150

Formato de bandera: QMISSION{flag}

Archivo adjunto del reto:

Solucionario:

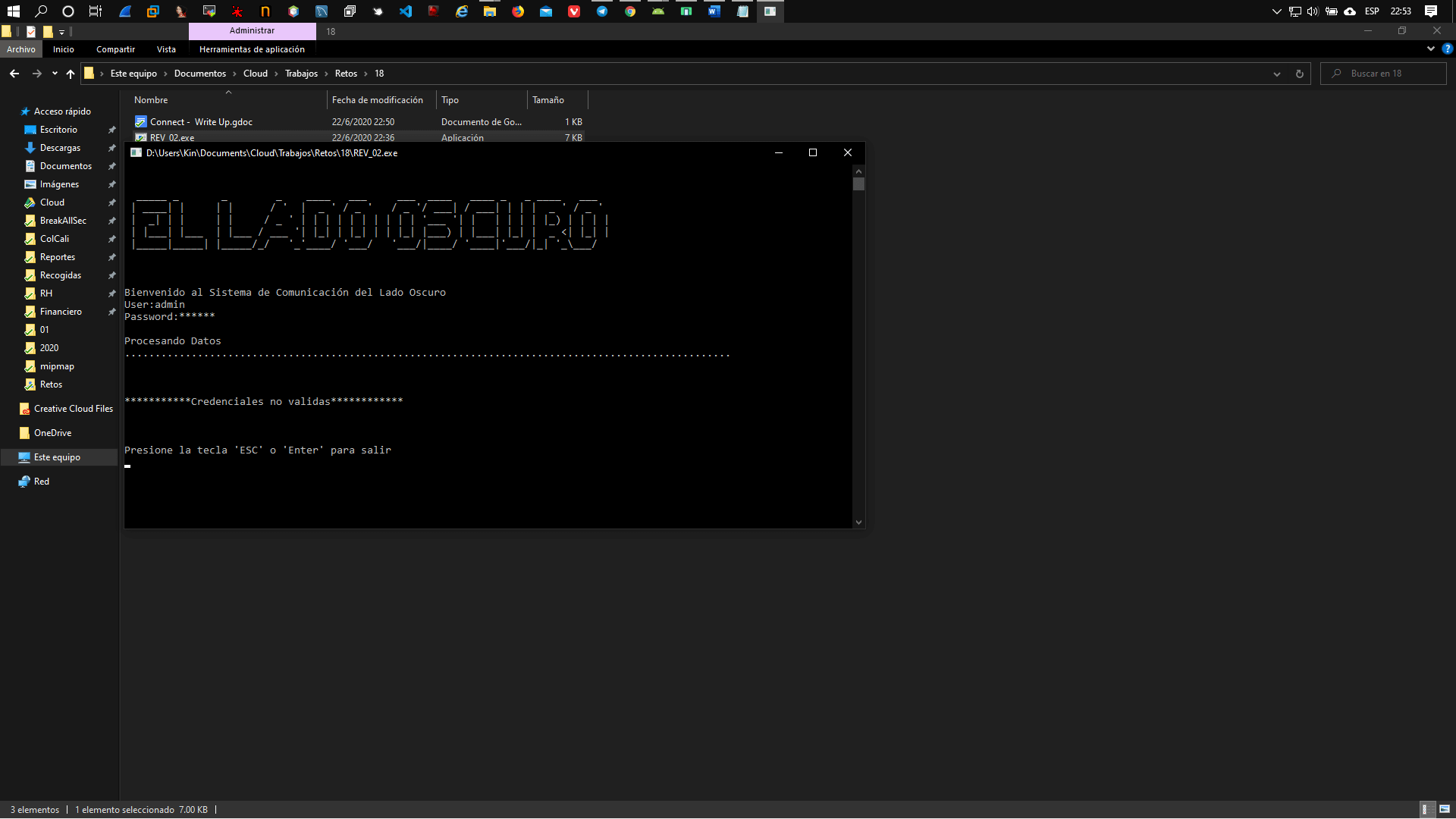

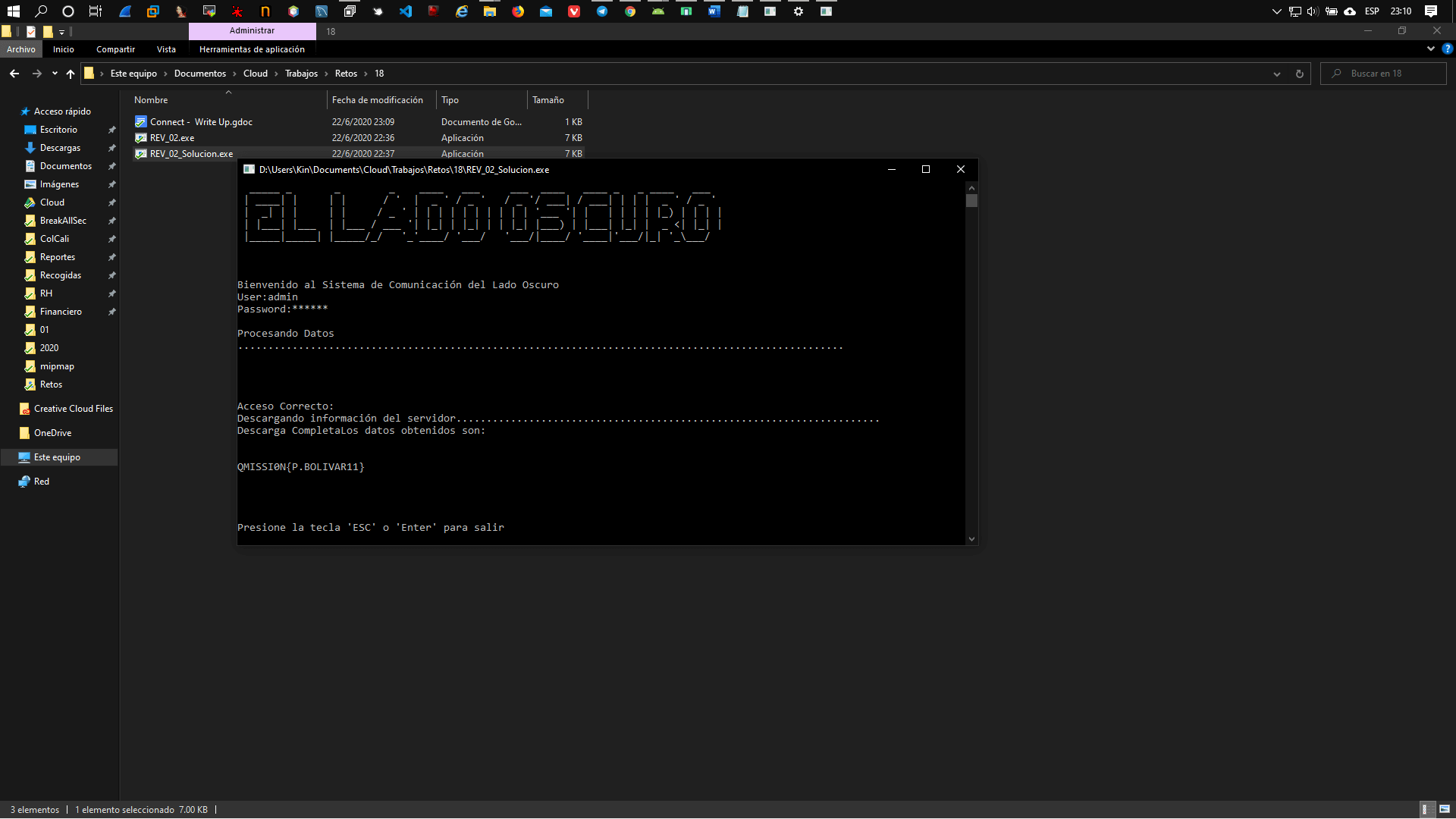

Lo primero a realizar es ejecutar el .exe en un entorno seguro ingresando aleatoriamente los datos que nos solicita la aplicación,

con lo cual obtenemos la siguiente captura:

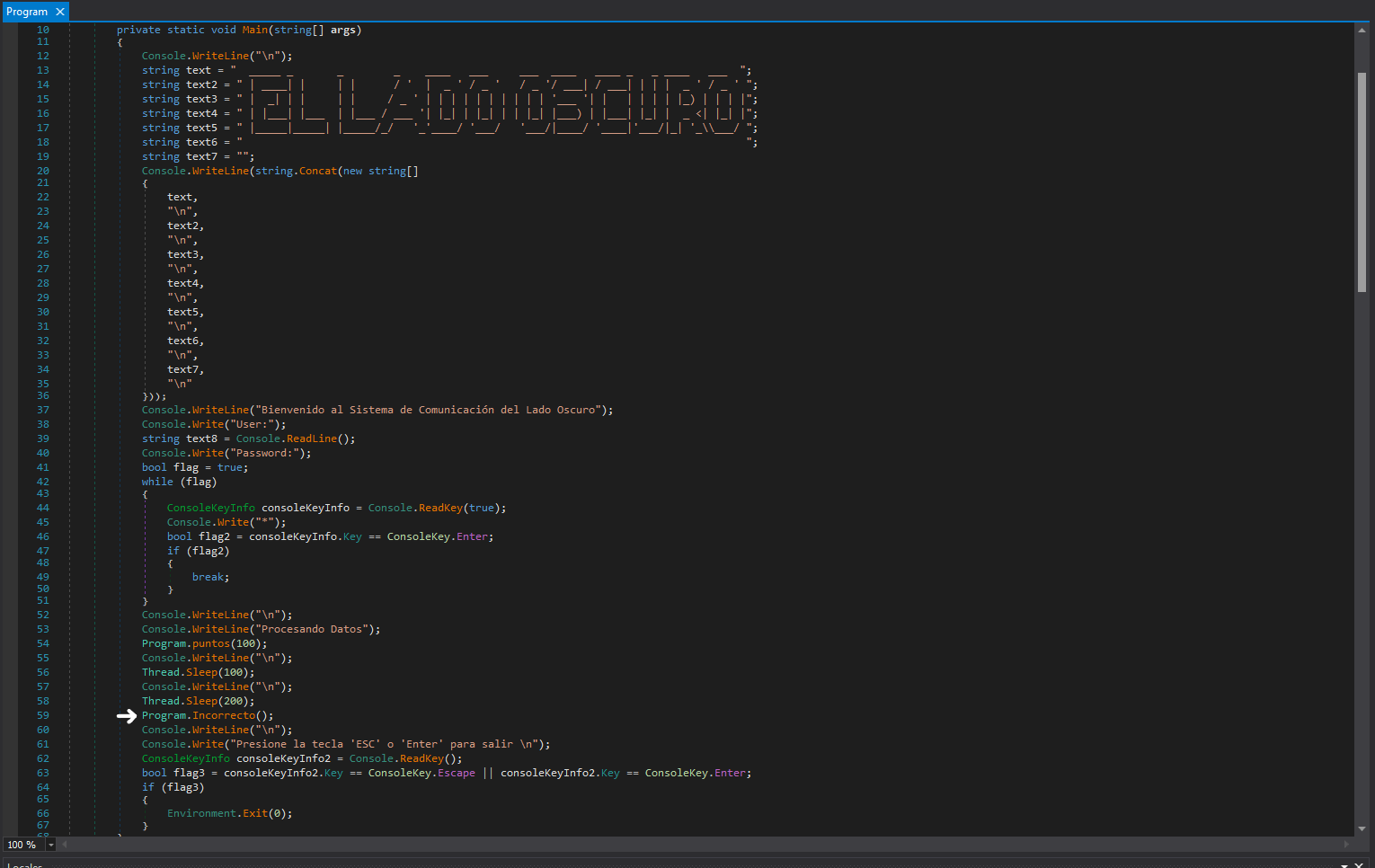

Para continuar procedemos analizar el .exe con el programa dnSpy para visualizar el código fuente con lo cual tenemos la siguiente información:

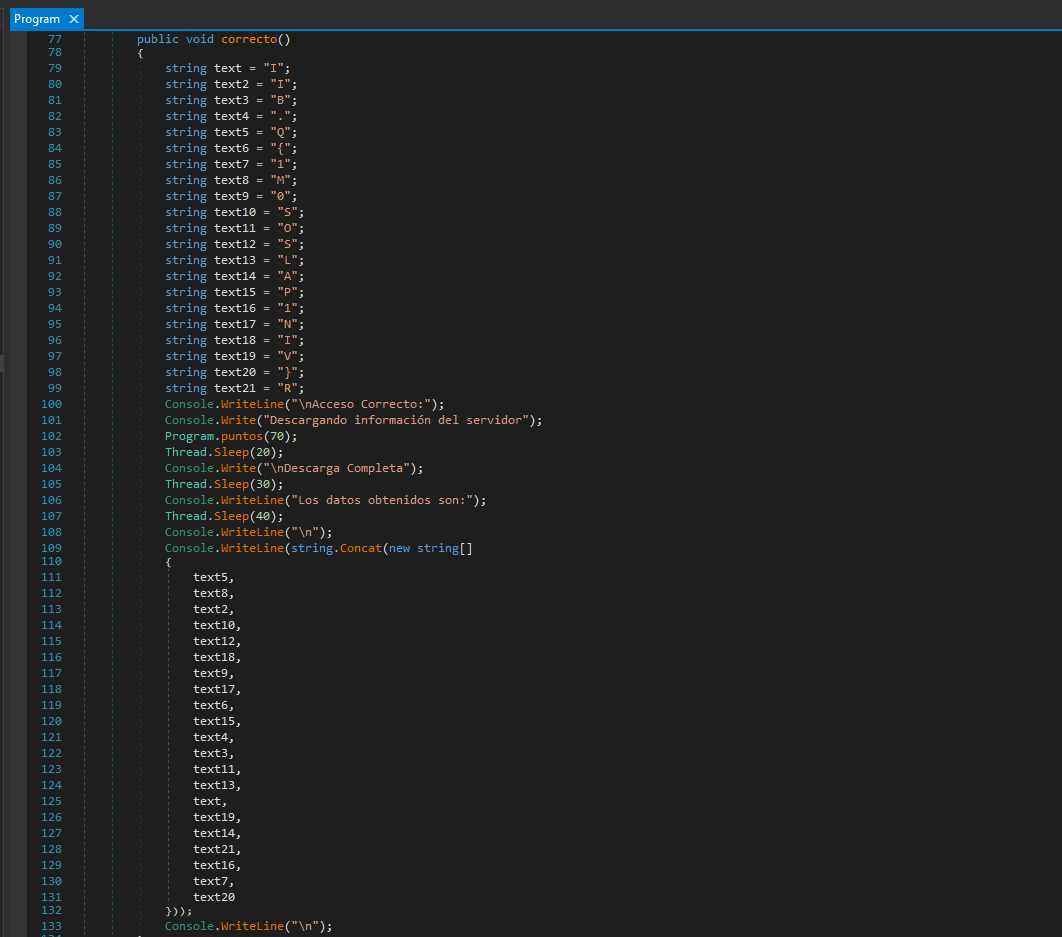

Al analizar el código observamos a simple vista que no hay ninguna validación del usuario y contraseña y en la línea 59 encontramos el método Program. Incorrecto procedemos a validar que otros métodos hallamos y visualizamos claramente el método el cual contiene variables de texto las cuales son la flag pero estas se encuentran en desorden.

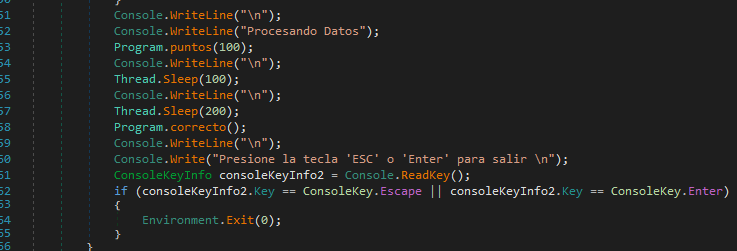

Como se mencionaba anteriormente no se encuentra ningún tipo de validación de usuario y contraseña, por ende procedemos a realizar el cambio del llamado al método Program.Incorrecto por Program.correcto en la línea 59.

Posteriormente realizamos el compilado y ejecución del código para validar su funcionamiento con lo cual obtenemos la siguiente captura:

La cual nos arroja la flag correcta: